"המבקר הפנימי יבדוק בין היתר אם הפעולות של הגוף הציבורי שבו הוא משמש מבקר ושל נושאי משרה וממלאי תפקידים באותו גוף תקינות, מבחינת השמירה על החוק, על הניהול התקין, על טוהר המידות ועל החסכון והיעילות, ואם הן מועילות להשגת היעדים שנקבעו להן" (מתוך חוק הביקורת הפנימית, התשנ"ב 1992 סעיף 4א1).

מאז נכתבו שורות אלו בחוק לפני למעלה מעשור, אתגרי המבקר הפנימי התעצמו עשרת מונים. יכולתו של מבקר פנים לוודא כי יחידת ה- IT עומדת בקריטריונים שצויינו לעיל הולכת ופוחתת עם התעצמות תחום הסייבר.

ארגונים רבים נמצאים בתקופה זו בעידן בו הם בוחנים כיצד יכולות המחשוב החדשות יכולות לתמוך ביעדים העסקיים שלהם ולייצר עבורם יתרון תחרותי. מגמה זו מביאה גופים רבים לשקול בין היתר את היתרונות אשר גלומים במעבר למחשוב ענן, אימוץ גישת ( BYOD ( Bring Your Own Device, שימוש ארגוני ברשתות חברתיות ועוד. לצד היתרונות הברורים שבאימוץ יכולות אלו, נמצא תמיד בכותרות ובתודעתנו האיום כי עם הטכנולוגיה והחדשנות, אנו נעשים חשופים יותר ויותר לסכנות רבות.

מציאות זו מחייבת אותנו לעצור ולשאול את עצמנו בכנות האם אופן ניהול מערך הביקורת אשר ניהלנו בשנים האחרונות, מתאים לאיומים החדשים. במאמר זה ננסה לעמוד על השאלה מה יכול מערך הבקרה הארגוני לתרום במטרה לצמצם את הסיכוי להתרחשות אירועים מסוג זה ומה יכול המערך לתרום להתמודדות הארגון לאחר קרות האירוע.

מה נשתנה הלילה הזה מכל הלילות:

• ביקורת זמן אמת לעומת ביקורת "תמונת מצב" – רוב הביקורת אותן מבצע מערך הביקורת משקפות תמונת מצב אשר מבוססת על סטטיסטיקה ועל "צילום תמונת מצב" רגעית. הדבר נכון גם כאשר אנו בוחנים את בקרות והתנהלות יחידת המחשוב. השינוי שחל בתחום זה בא לידי ביטוי בכך שכיום אין משמעות לצילום תמונת מצב רגעית מאחר והיא נכונה לרגע אחד ספציפי בלבד. בעולם של איומי סייבר, עלינו ללמוד ולנתח את מצב הארגון לא פחות מאשר בתדירות של 24X7X365. אמנם הדבר איננו אפשרי באמצעים "המסורתיים" אך כלים אוטומטיים יכולים לספק פתרון משלים כפי שנרחיב בהמשך.

• מגדל בבל – מגדל בבל התקדם יפה כל זמן שהאנשים שעבדו יחד ידעו לדבר באותה השפה. היכולת של המבקר לדבר ולהבין את "שפת" ה – IT וכן היכולת של אנשי המחשוב להבין את "שפת" הביקורת והרגולציה הולכת ומתרחקת כל עוד לא נבצע מהלכים יזומים לגשר על פער זה שהולך ומתעצם עם כניסת טכנולוגיות חדשות חדשות לבקרים. דבר זה משליך לדוגמא על היכולת שלנו להבין האם תשובות המבוקר תואמות את הנדרש ומספקות מענה הולם לאיומים הקיימים. השינוי שחל בתחום זה בא לידי ביטוי בכך שלא ניתן לבצע יותר ביקורת מבוססת מפרטים מוגדרים מראש (רשימות תיוג). כל ביקורת צריכה להיות מתוכננת מחדש ולהסתמך על סיוע במומחי תוכן.

• א-סימטריה בלחימה ומניעים חדשים – מערך הבקרה נדרש לבצע מהלך של תכנון המשאבים אל מול מתאר האיומים של החברה אותה היא מבקרת. היכולת של אדם או גוף לבצע מעילה ו/או פגיעה מהותית שתאיים על החברה השתנתה באופן דרסטי עם כניסת טכנולוגיות אלו לשימוש ארגוני. השינוי שחל בתחום זה בא לידי ביטוי בכך שכיום הארגון מאויים על ידי אינספור בעלי עניין שמעוניינים להזיק לו ויש ביכולתם באמצעים פשוטים לבצע זאת. כיום ניתן לשכור בעלות סבירה כח התקפי אשר יוציא אל הפועל התקפה אשר תגרום נזק לארגון לפי הזמנת המשלם.

• התעצמות התלות בספקים ומקורות חיצוניים – יחד עם כניסת הטכנולוגיות לשימוש, אנו מאפשרים יותר ממשקים (טכנולוגיים ותהליכיים) אל מול ספקי צד ג'. נסו לחשוב מה יקרה ביום שבו ספק מחשוב הענן יקרוס או יחליט שהוא חושף את המידע שלכם לארגון חיצוני. השינוי שחל בתחום זה בא לידי ביטוי בכך שהמודל הסטנדרטי של בדיקות מבוססות SAS70/SOC1-2 וכו' אינן יכולות עוד להוות אסמכתא לפעילות תקינה של ספק צד ג'. על מערך הבקרה לפעול לביצוע בדיקות וביקורות יזומות בחצר הספק.

אז מה ניתן לעשות:

ספקי התוכנה זיהו את הצורך והרגישות הנ"ל. לרוב היצרנים ישנו מענה אשר מסייע בידי מערך הבקרה (מנהל אבטחת המידע, מבקר הפנים, יחידת הציות וכו') לקבל תמונת מצב באופן עצמאי ומדוייק יותר מאשר בדרך המסורתית (פגישות עם בעלי תפקיד בארגון וקבלת מסמכים תומכים/תיק ראיות).

ספקי התוכנה שילבו באופן אינטגרלי פתרונות לקבלת תמונת מצב בזמן אמת (CCM – Continuity Control Monitoring) במטרה להבטיח עבודה נכונה עם התוכנות אותן הן מספקות ולטובת השגת יתרון תחרותי מול המתחרים שלהן. עלינו לדעת לזהות את הסיכונים ולבקש מהספק את הפתרון המיכוני לבקרה על סיכונים אלו.

פתרון למערך הבקרה עבור ניהול תקין של אמצעי אבטחת המידע בארגון

לטובת וידוא כי ציוד התקשורת מפיק לארגון את המירב, אנו נדרשים לפתרון מטעם ספק התוכנה עצמו אשר יגדיר לנו כי אנו עומדים בהתאם למדיניות הארגון בנושא אבטחת מידע ובהתאם להמלצות היצרן בזמן אמת.

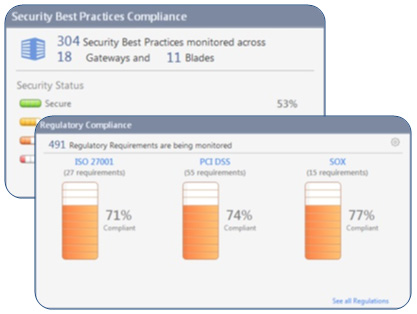

לדוגמא, חברת CheckPoint השיקה בשנת 2013 פתרון חדש בשם Compliance Blade אשר מספק לארגון חיווי בזמן אמת על סטאטוס העמידה שלו ברגולציות השונות (PCI, ISO, SOX, CobIT, וכו') וכן השוואות מול מדיניות הארגון והמלצות היצרן עבור כל ציוד התקשורת שנרכש ממנו.

כך לדוגמא אם הארגון רכש חומת אש (FW) של חברת (CheckPoint) אבל אנשי המחשוב לא הגדירו נכון את המוצר, הדרג המבקר יוכל לקבל חיווי בזמן אמת על ההפרה (כגון הסרת הלוגים, אי הצפנה של מידע רגיש, אפשור כניסת משתמשים לאתרים מזיקים וכו').

לסיכום:

הכרת הפתרונות הקיימים בתחום תקל על המבוקרים מחד באמצעות הפחתת הזמן שהם נדרשים לענות על שאלות שניתן לקבל אוטומטית תשובה לגביהן ותשפר את רמת הבקרה שלכם מאידך (לדוגמא קבלת התראה למייל במקום צילום מסך סטטי). שיתוף פעולה תשתיתי זה יגביר את הסבירות כי הארגון מבצע ניטור מתמיד לאיומים להם הוא חשוף ומזהה בזמן אמת התרחשות של הפרה אשר חושפת אותו לסיכונים מהותיים.

הירשם לניוזלטר

Please fill out the following form to access the download.